-

Services

ServicesCustom DevelopmentDatenschutz & SicherheitHosting, Cloud & Managed ServicesLandscape TransformationSAP HCMSAP SuccessFactors

-

Produkte

ProdukteDatenschutz & SicherheitHosting, Cloud & Managed ServicesLandscape TransformationSAP HCM & SuccessFactorsBetriebliches Eingliederungsmanagement Booster zur Einführung von SAP® PCC Data Sync Manager™ für HCM Document Builder™ EaseApply External Learning Request HCM Productivity Suite iSec Form Passwort Reset App Query Manager™ Query Manager Add-ons Query Manager™ Analytics Connector™ Query Manager™ Extended Service Paket Time App Variance Monitor™ Reisekostentool Edi Zeiterfassung & Dienstplanerstellung in EC

- Angebot anfragen

-

Mediathek

Mediathek Blog Lesen Sie alle Updates zu SAP SLO, SAP HCM, Datenschutz & Sicherheit sowie Cloud E-Books, Whitepaper & mehr... Entdecken Sie unsere E-Books, Whitepaper usw. zum Download Schulungen Finden Sie die passende Schulung für Ihre Lösung

-

Über Uns

Geistiges Eigentum schützen

und Datensicherheit verbessern

Native ABAP Library

Native ABAP Library

Datensicherheit und Schutz von geistigem Eigentum ist in der digitalen Welt unumgänglich geworden. Die Softwarebranche hat sich auf eine Reihe von Sicherheitsstandards zum Schutz vor Cyber-Angriffen festgelegt, nämlich AES (Advanced Encryption Standard) und RSA (Rivest, Shamir, Adleman). Diese Standards sind für die Verwendung in Entwicklungsprojekten außerhalb der SAP-Umgebung frei verfügbar, aber es gibt keine einsatzfähige ABAP-Komponente, die diese Funktionalität für SAP-Kunden bereitstellt. Bis jetzt.

Key capabilities

ABAP Code Obfuscation (hiding)

Verhindern Sie unbefugten Zugriff auf Ihren ABAP-Code, indem Sie sensible Algorithmen verschleiern. Unsere Lösung ermöglicht der ABAP-Runtime Zugriff auf den entschlüsselten Code, aber in der Entwicklungsumgebung und im ABAP-Debugger wird der Dummy-Code angezeigt. Der Quellcode wird während der Erstellung des Transports digital signiert und vor der Aktivierung verifiziert, um sicherzustellen, dass keine Manipulationen vorgenommen wurden.

AES symmetrische Blockverschlüsselung

Bietet die Möglichkeit zum Verschlüsseln und Entschlüsseln basierend auf einem symmetrischen Schlüssel. Die unterstützten Schlüsselgrößen sind 128, 192, 256 Bit. Unterstützt Datenströme in unbegrenzter Größe.

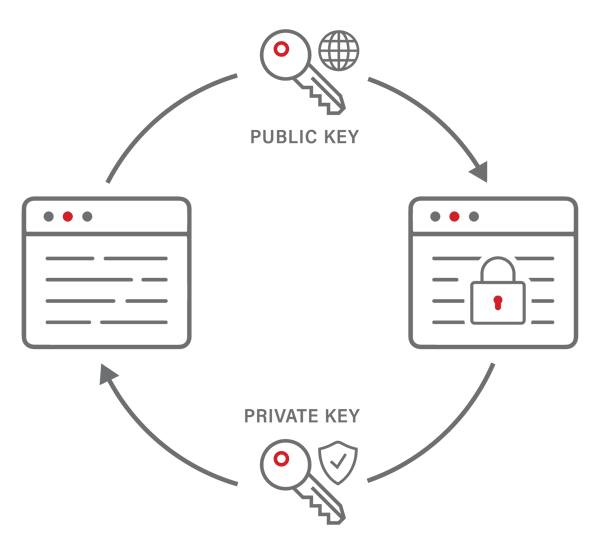

RSA asymmetrische Verschlüsselung (Unterstützt Private/Public Key)

Unsere Library ermöglicht:

- Verschlüsselung/Entschlüsselung

- Signieren und Verifizierung von Datenströmen unbegrenzter Größe

- Generieren von Schlüsselpaaren

- Speichern und Laden von PEM Dateiformaten, inklusive X.509 Zertifikaten, verschlüsselten Private Key und PEM Dateien

Use Cases

Steuer- und Finanzbehörden erwarten in der Regel, dass Dokumente bei der elektronischen Kommunikation signiert oder verschlüsselt werden. Die Cryptographic Library ist in der Lage, zu diesem Zweck Datenströme zu ver- und entschlüsseln.

Durch die Verschlüsselung von Informationen, die an einen Drittanbieter oder ein externes System gesendet werden, wird das Sicherheitsniveau erhöht. Auch wenn die Nachricht abgefangen oder kopiert werden kann, ist ihr Inhalt ohne den entsprechenden Dekodierungsschlüssel nicht lesbar.

DSM for IS-U

Content pending

DSM For Oil & Gas

Content pending

DSM for Public Sector

EPI-USE Labs works with a great number of public sector organizations, and has specific capability to handle test data management needs for organizations in this sector. Object Sync seamlessly manages multiple employment contracts, and Grants Management and Funds Management have dedicated objects for copying test data on demand for those complex testing situations.

DSM for Bank Analyser

Organizations leveraging the Bank Analyzer solution from SAP can now carry out lean system refreshes with Client Sync on the Bank Analyzer system whenever the backend system is being refreshed. The post-processing in Client Sync automates around two days of manual effort normally required after a system copy for Bank Analyzer test systems.

DSM for Insurance

DSM contains specific objects and functionality for the Insurance industry, including the ability to copy FSCD data on-demand for a specific Business Partner or Contract Account. ICM and Claims Management data is also covered.

DSM for Retail

For over ten years, DSM has catered for the demanding needs of the Retail sector for test data on demand and lean testing client provisioning. Complex document flows are supported out of the box, with the ability to extend for non-standard configuration. Challenging data to recreate for testing can easily be replicated, including site data, article hierarchies, listings and assortment modules.