Individua e mappa i tuoi dati sensibili SAP e valuta dei rischi di accesso.

Compreni, identifica e mappa le informazioni di identificazione personale (PII) con il servizio di valutazione della privacy dei dati SAP di EPI-USE Labs.

Riduci al minimo i rischi di esposizione dei dati sensibili

Gestisci efficacemente la sicurezza dei dati

Rispetta la legislazione globale sulla privacy dei dati

Rilevazione dei dati, consulenza e workshop

Analisi della privacy e della valutazione del rischio dei dati

Perché è necessario comprendere i dati sensibili di SAP?

Nel sistema SAP sono conservati numerosi dati sensibili relativi a clienti, fornitori e dipendenti. Quando si affronta la questione della privacy dei dati, è fondamentale prendere in considerazione il modello di dati SAP; se si aggiorna un campo, il valore verrà popolato in diversi punti del sistema. Secondo la nostra esperienza, un valore di identificazione personale può essere replicato fino a 100 volte nel sistema. Con una tale quantità di dati, è necessario modificare i valori in modo coerente in tutto il sistema per rispettare le norme sulla privacy. Inoltre, molti utenti aziendali SAP di lunga data hanno sviluppato funzioni personalizzate, tra cui tabelle personalizzate che memorizzano i dati e ne facilitano l'elaborazione, ampliando così l'obiettivo dei dati sensibili.

Sfruttando la nostra esperienza decennale nel modello di dati SAP, possiamo aiutarti a gestire i tuoi dati sensibili in modo coerente tra gli oggetti e i sistemi.

Dati PII e normative globali sulla privacy

Oltre al modello di dati standard fornito da SAP, tutti i clienti personalizzano i propri processi e l'archiviazione dei dati, replicando le PII in tabelle personalizzate, la maggior parte delle quali senza mantenere una mappa dei dati PII. Queste tabelle sono state costruite per garantire l'efficienza, ma le nuove leggi sulla privacy rappresentano una sfida, poiché nessuno conosce tutti i luoghi in cui le PII sono state archiviate in SAP.

Le normative globali sulla privacy dei dati includono:

- GDPR (Regolamento generale sulla protezione dei dati) in Europa

- CCPA (California), CPA (Colorado), CTDPA (Connecticut), CDPA (Indiana, Montana), ICDPA (Iowa), TIPA (Tennessee), TDPSA (Texas), UCPA (Utah), VCDPA (Virginia) in America del Nord

- POPIA in Sudafrica

- PDPA in Tailandia

- LGPD in Brasile

- PIPA in Corea del Sud e Giappone

- NZPA in Nuova Zelanda

- PIPEDA in Canada

Ciascuna di queste normative prevede il "diritto di accesso" e il "diritto di cancellazione/correzione". Per essere conformi, è necessario comprendere e mappare le PII presenti nel proprio patrimonio informatico.

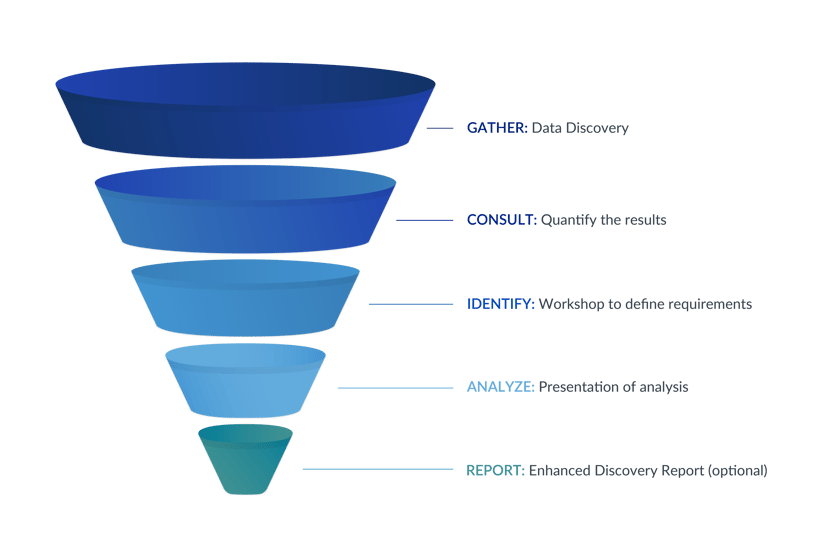

Servizio completo di valutazione della privacy dei dati SAP

Possiamo aiutarti a comprendere e identificare le tue informazioni di identificazione personale (PII) e a valutare i rischi di accesso. Il nostro servizio completo copre:

GATHER: Rivelazione dei dati

In qualità di partner di sviluppo SAP specializzato nella gestione dei dati SAP, abbiamo sviluppato le nostre Business Object Definitions proprietarie che dettagliano l'integrazione tra gli oggetti e tra i sistemi. Da questa mappatura dettagliata delle tabelle, abbiamo creato una mappa di integrazione a livello di campo di tutti i campi standard SAP PII.

Utilizzando questa mappa, abbiamo progettato un programma di Data Discovery per analizzare il Data Dictionary del tuo sistema SAP. Il programma esegue una ricerca a caratteri cubitali di elementi di dati sensibili e crea un elenco di tabelle e campi potenzialmente contenenti PII. Le tabelle vengono poi convalidate per confermare che sono popolate.

Consulta e identifica:

Servizi di consulenza e workshop gestito sulla privacy dei dati

I nostri specialisti della privacy dei dati organizzeranno un workshop con il tuo team funzionale per definire i requisiti di tutti i tipi di dati PII, tra cui:

Requisiti di conservazione dei dati di produzione, per tipo di dati

Ad esempio, rimuovere immediatamente i dati bancari e familiari quando un dipendente diventa inattivo, i dati di contatto dopo cinque anni e la rielaborazione completa dopo 10 anni.

Revisione dell'ambiente e legacy dei dati di sistema

Quali sistemi acquisiranno i dati criptati e la crittografia avrà un impatto su questo processo?

Scrambling dei dati non di produzione

Quali azioni devono essere intraprese per ogni tipo di dati e ci sono eccezioni o condizioni?

Riduzione

Quali sono le azioni da intraprendere in Produzione una volta che l'interessato ha diritto alla cancellazione dei dati?

Divulgazione

Quali dati di SAP devono essere inclusi nel PDF della richiesta di accesso del soggetto?

I nostri consulenti qualificati hanno esperienza in molti settori a livello globale. Comprendono la complessità della privacy dei dati e possono condividere con voi la loro vasta esperienza.

Questo servizio non ha un costo di licenza e prevede un impegno tipico per SAP ECC di cinque giorni, nell'arco di due settimane:

- Tre giorni - Scoperta dei dati e analisi tecnica del sistema

- Un giorno - Workshop con i vostri team aziendali e di conformità

- Un giorno - Documentazione e presentazione dei risultati.

Raccomandiamo workshop faccia a faccia, ma possiamo lavorare a distanza o in loco.

Analizzare:

Analisi della privacy e della valutazione del rischio dei dati SAP

I risultati saranno raccolti nel nostro documento di analisi approfondita della privacy e dei rischi di SAP, che informerà la vostra azienda, il team di conformità e i responsabili della protezione dei dati sul livello di rischio del vostro ambiente SAP.

Il documento sarà presentato in una riunione di follow-up con gli stakeholder del progetto, con un'indicazione dei costi per la consegna.

Rapporto:

Enhanced Discovery Report (servizio aggiuntivo opzionale)

Con un supplemento di due giorni, offriamo un Enhanced Discovery Report con il nostro partner strategico Soterion, che prende in considerazione sia il rischio di privacy dei dati che il rischio di accesso al sistema SAP. Soterion si concentra sulla creazione di soluzioni di governance, rischio e conformità (GRC) incentrate sull'azienda per SAP, al fine di migliorare la responsabilità aziendale del rischio.

Un file di esportazione verrà prelevato dalla vostra istanza SAP e caricato su un'istanza temporanea di Soterion, ospitata in un data center locale, per completare un'analisi e presentare i risultati.

Soterion dispone di un set di regole standard per il rischio di accesso. Indipendentemente dal fatto che abbiate già una soluzione GRC o meno, queste regole precostituite misureranno il vostro stato di conformità.

I punti salienti dei principali approfondimenti forniti nell'ambito di questo servizio avanzato:

Rischi di accesso ai dati sulla privacy

La maggior parte delle soluzioni GRC si concentra sulla segregazione dei compiti e sulla prevenzione delle frodi. Soterion svolge queste funzioni e ha anche creato un set di regole per analizzare chi ha accesso ai dati PII.

Segregazione dei compiti (SoD)

Chi ha accesso sia all'invio che all'approvazione dei pagamenti, ad esempio? Soterion identificherà tutti gli utenti che hanno un accesso conflittuale nel sistema.

Accesso ai dati tra giurisdizioni diverse

I vostri utenti statunitensi possono accedere ai dati dei dipendenti e dei clienti europei o viceversa? Se sì, quali utenti sarebbero interessati dalla creazione di un Data Shield?

Rischio di transazioni critiche

Chi ha accesso diretto alla manutenzione delle tabelle o può eseguire direttamente i programmi? La manutenzione di fornitori e clienti è riservata alle persone corrette?

Con questi e altri report, EPI-USE Labs e Soterion vi forniranno un Benchmark Risk Assessment dei rischi legati alla privacy e all'accesso ai dati, insieme a raccomandazioni su come affrontare tali rischi.

Come i nostri clienti hanno successo

Il viaggio di JM verso una soluzione conforme al GDPR

Con l'approccio di EPI-USE Labs, possiamo anonimizzare e redimere i dati sensibili, il che significa che le transazioni commerciali possono rimanere nel sistema senza essere collegate a un individuo identificabile. Ora, quando iniziamo i progetti, disponiamo di un quadro di riferimento per le analisi di sensibilità e di rischio delle informazioni, da cui derivano i requisiti sul lato IT, compresa la sensibilità dei dati: una prospettiva completa di sicurezza delle informazioni.

Richard Wenell, responsabile del reparto IT, JM

MAPA: Protezione personalizzata per i dati sensibili di SAP HCM

.

Grazie a Data Secure, possiamo anonimizzare tutti i dati sensibili di SAP HCM, come quelli relativi ai dipendenti, in tempi brevissimi. Il vantaggio principale di Data Disclose è che l'integrità dei dati è garantita; i dati sensibili dei clienti sono anonimizzati, ma tutti gli ordini e gli articoli venduti sono ancora accessibili. Tutti i sistemi di prova rimangono pienamente funzionanti e gli ordini di prova sono ancora modificabili.

Malte Podszus, Consulente FI/CO/HR, MAPA GmbH

Come Endeavor ha migliorato la propria conformità GRC per SAP con Soterion

Abbiamo ottenuto ottimi risultati nella gestione della revisione degli accessi, che ora viene eseguita dai nostri manager di linea con uno sforzo molto minore. Con Soterion abbiamo identificato che molte persone avevano accessi a rischio di cui non avevano più bisogno. Ora abbiamo ridotto in modo significativo l'impronta del rischio di accesso. I nostri utenti aziendali hanno espresso il loro apprezzamento per il fatto di avere uno strumento molto più facile da utilizzare, da capire e da avere visibilità sulle revisioni.

Nick Achteberg, Direttore senior dei servizi tecnici (SAP), Endeavor

Rabobank si affida a EPI-USE Labs per la conformità alle normative sui dati

La scrambling dei dati era un esercizio manuale che richiedeva molto tempo e non ci dava sufficienti garanzie che i dati sensibili fossero scramblati in modo sicuro. Volevamo essere sicuri al 100% che tutti i dati sensibili fossero mascherati. Avevamo bisogno di un prodotto che eliminasse il lavoro manuale, ci permettesse di programmare i lavori e ci consentisse di rispettare le normative. Quel prodotto si è rivelato Data Secure.

Jan Huizinga, consulente tecnico, Rabobank

Volete saperne di più?

Prenota la tua valutazione

Riducete al minimo i rischi di esposizione dei vostri dati sensibili, gestite la sicurezza dei vostri dati e rispettate la legislazione globale sulla privacy con il nostro servizio di valutazione della privacy dei dati SAP.

Esplora la nostra suite sulla privacy dei dati

La nostra innovativa soluzione per la privacy e la conformità dei dati aiuta le aziende con sistemi SAP® a conformarsi a normative quali

GDPR (General Data Protection Regulation) e altre normative sulla privacy dei dati.

Contattate

Individuate e mappate i vostri dati sensibili SAP e fate un benchmark dei rischi di accesso.